ITセキュリティに関する内容です。

サイバー攻撃の一種であり代表的なものである「DoS/DDoS攻撃」について解説します。

※独自にまとめたものなので間違っているところがあるかもしれません

※「サイバー攻撃」自体を処罰する法律はない

サイバー攻撃の一種であり代表的なものである「DoS/DDoS攻撃」について解説します。

※独自にまとめたものなので間違っているところがあるかもしれません

サイバー攻撃とは

DoS/DDoS攻撃の説明の前に、そもそもサイバー攻撃とは何かを簡単に説明します。

用語集などの定義をまとめると

・ネットワーク・コンピュータに不正に侵入し、データの詐取・破壊や機能不全を引き起こすこと。などと言われていますが、結局のところ一言で言うと「インターネット上の強盗行為」です。もちろんこれは犯罪であり、日本では刑法第234条の2「電子計算機損壊等業務妨害罪」に当たる可能性があります。

・特定の組織などを狙ったものと、不特定多数を無差別に攻撃するものがある。

・政治的な示威行為は「サイバーテロ」、組織などの間で相互に行われるものは「サイバー戦争」と言う。

※「サイバー攻撃」自体を処罰する法律はない

サイバー攻撃の形態

サイバー攻撃には大きく分けて3つの形態があります。

- 標的型攻撃

特定の目標に対して攻撃を行う。企業が持つ機密情報などを狙ってプロが行うことが多い。

- Web改ざん

Webサイトを改ざんし、そこに不正コードやウイルスを仕込むことで、閲覧者の情報を盗み取る。

サイト上に偽の入力画面(暗証番号など)を表示、そこに入力させて情報を盗み取る方法や閲覧しただけでウイルスを感染するようにしておき、感染したウイルスを用いて情報を盗み取る方法などがある。

- DoS攻撃

Denial of Service Attackのことで、「サービス不能攻撃」と訳される。

サービスそのものを使用できなくする攻撃で、あくまでも妨害が目的であり、情報の窃盗や破壊が目的ではない。

DDoSは「Distributed DoS」のことで、分散DoSと呼ばれている。DoSは攻撃元が単一なのに対し、DDoSは攻撃元の分身を多数用意し、その分身から一気に攻撃することが特徴。

分身から攻撃するため、本当の攻撃元を特定しにくい。

DDoSという用語自体は1996年頃から使われ始めた。

※1996年9月6日にニューヨークのISPが保有するメールサーバに対してTCP SYN Flood型のDoS攻撃が仕掛けられた(3台に対し150パケット/秒の送信)ことがきっかけ。

ちなみに、DoS攻撃はネット上の攻撃だけではなく、サーバの電源切断・ケーブル切断などの物理的なもの、管理者を誘導し設定を変更させる「ソーシャルエンジニアリング」を併用したものなど様々あります。

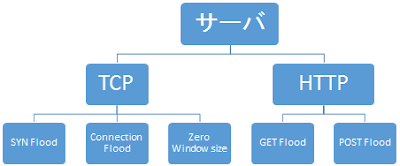

Dos攻撃の分類

今回は「何に対して攻撃するか」を基準に3つに分類しました。

1.回線帯域への攻撃

Smurf

発信元を攻撃先に偽装、 送信先にブロードキャストアドレスアドレスを指定しエコー要求送信 することで、エコー応答 が送信先ネットワークに存在する全てのPCから一斉に偽装した発信元に対し送信されます。それにより、回線をダウンさせサービス不能に追い込みます。

ブロードキャストアドレスを増幅器として利用し、送信データをn倍(n:送信先ネットワークのPC台数)させることが特徴です。

※ブロードキャストアドレス

IPアドレス末尾が「255」のもののことで、これを指定するとネットワーク全体のPCを一括で指定することが出来る。(x.x.x.255=x.x.x.1~x.x.x.254:254台)

IPアドレス末尾が「255」のもののことで、これを指定するとネットワーク全体のPCを一括で指定することが出来る。(x.x.x.255=x.x.x.1~x.x.x.254:254台)

DNS Amp

発信元を攻撃先に偽装、 送信先にDNSサーバを指定しDNSクエリ送信を送信することで、DNSサーバはクエリより大きいデータであるレスポンスを発信元に送信します。それにより、回線をダウンさせサービス不能に追い込みます。

DNSサーバを増幅器として利用し、送信データを倍増させることが特徴です。

※DNSサーバに対してクエリを送信するとレスポンスが返ってくるが、このレスポンスはクエリより大きいデータで構成されている。

2.Webサーバへの攻撃

TCP Connection Flood

TCP通信の接続確立を大量に行い、データ転送はしない ことで、サーバは大量の接続を維持しなければならず、システム資源が無くなります。それにより、新たな通信を確立できなくさせサービス不能に追い込みます。

HTTP Get Flood

通信接続確立後、一斉にHTTP GET要求(ページを取得する要求)を送信することで、サーバに大量の応答処理・データ通信が発生し、帯域が埋め尽くされシステム資源が無くなります。それにより、新たな通信を確立できなくさせサービス不能に追い込みます。

大量処理の要求を行うことでシステム資源を消費させると同時に回線ダウンを起こさせることが特徴です。

有名なものに「F5攻撃」があります。最近の事例では2ちゃんねるに対するものが有名です。

3.脆弱性への攻撃

Ping of Death

規定外サイズのデータ(Ping)を送信することで、サーバでの処理が出来ず通信機能停止や再起動が起こります。それにより、サービス不能に追い込みます。

Land

同一IP・ポートの発信元/送信先を設定した不正なデータを送信することで、サーバでの処理が出来ず通信機能停止や再起動が起こります。それにより、サービス不能に追い込みます。

この2つとも、脆弱性を利用することで規定外・不正処理を要求し、機能停止や再起動を起こさせることが特徴です。

DoS攻撃の歴史

DoS攻撃は冒頭述べたように1996年ごろから始まります。今回は1996年から現在までを4つの世代に分けて解説します。

1.発見の世代(1996年~1998年)

この世代では、DoS攻撃を可能とする手法や脆弱性が発見されました。

具体的には、Smurf, TCP SYN Flood, Ping of Death, Land, Teardrop, UDP Packet Stormなどがあり、これらを組み合わせた手法が流行しました。この時は、攻撃者がひとり(単一)でした。

2.ツール世代(1999年~2000年)

この世代では、DoS攻撃からDDoS攻撃へと進化しました。その背景には攻撃指令管理技術の確立があります。

攻撃指令管理技術とは攻撃ツール(攻撃エージェント)を配備し、攻撃指令管理ホストからそれらを制御して一気に攻撃する技術のことです。この時は、手動配備した攻撃者の分身による攻撃でした。

有名なものに、米Yahoo!・Amazonなど有名サイトへのDDoS攻撃(Mafiaboy事件)があります。

※Mafiaboy事件

2000年2月にMafiaboyを名乗るカナダ人の15才の少年が75台のコンピュータに侵入し、攻撃ツールを設置、6日間にわたってYahoo!やCNN,Amazon.comなどの有名サイトに対してDDoS攻撃を行い、サービス不能状態に陥らせた。

3.ワーム世代(2001年~2000年台中盤)

この世代では、自己を複製しながら伝搬するワームが登場し、攻撃エージェント配備技術の確立しました。このようなマルウェア感染技術を用いて自動で攻撃エージェントを配備し、 時刻で制御しながら攻撃が行われました。

有名なものにホワイトハウスへのDDoS攻撃やMicrosoftへのDDoS攻撃があります。

※ホワイトハウスへのDDoS攻撃

2001年7月に起きた。W32/CodeRed Iと呼ばれ、毎月20~27日に198.137.240.91(ホワイトハウスのIPアドレス)に向けてDDoS攻撃を行う機能を備えていた。ホワイトハウスはIPアドレスをx.x.x.92に変更することで回避。

※MicrosoftへのDDoS攻撃

W32/Mydoomと呼ばれ、2003/8/16にwindowsupdate.comに向けてDDoS攻撃を行う機能を備えたもの。14日時点で33万台が感染していたと言われており、15日にDNSサーバから登録を抹消することで回避。(未だに抹消されている)

4.ボット世代(2000年台中盤~現在)

この世代では、「ツール」と「ワーム」が融合した「ボットネット」が登場しました。これは、分身を制御する技術(攻撃指令管理)と増やす技術(攻撃エージェント配備)を兼ね備えたシステムです。

配備したエージェントを自在に制御しながら攻撃します。

最近では、構築したボットネットを”時間貸し”する裏ビジネスが行われているそうです。

配備したエージェントを自在に制御しながら攻撃します。

最近では、構築したボットネットを”時間貸し”する裏ビジネスが行われているそうです。

DoS/DDoS攻撃への対策

対策として、以下のようなことが挙げられます。

- 不必要なデータ受信,要求を制限・破棄する

…データを受け取らないようにする - 回線,機器の性能を向上させる

…大量のデータでも処理できるようにする - ウイルス対策ソフトを導入する

…攻撃エージェントをコンピュータに紛れ込ませないようにする(”踏み台”にさせない) - OS,ソフトウェア,機器のFWを最新のものに更新する

…脆弱性を無くす

しかしながら、DDoS攻撃を完全に防ぐことは非常に難しいのが現状です。

なぜなら、DDoS攻撃は多数のエージェントから大量のデータが送信される上、 アドレスを詐称されていることも多いため、 追跡して停止することが出来ないからです。

対策の考え方として、攻撃の最大目的である「サービス停止」が起こらなければ、ある程度の規模の攻撃は無視(受け流す)することも必要になります。

まとめ

- DoS攻撃とは、サイバー攻撃の一種で、サービスを停止させること

- DDoS攻撃とは、DoS攻撃を多数の分身から行うこと

- 攻撃手法は回線帯域を埋め尽くすもの、システム資源を枯渇させるもの、脆弱性を利用するものがある

- DoS攻撃は進化しており、最近ではボットネットを利用したDDoS攻撃が主流

- いくつかの対策はあるものの、完全な解決策は無い 。サービスを停止させないことが重要

参考資料

- 「情報処理 2013年5月 第54巻」 一般社団法人 情報処理学会

p.428~p.435 「DoS/DDoS攻撃とは」 寺田真敏 - ASCII.jp

すぐにできるDDoS防御と間違った対策|アーバーネットワークスに学ぶDDoS攻撃の実態と対策 - IPA 独立行政法人 情報処理推進機構

2013年7月の呼びかけ - シマンテック

「標的型攻撃」に備える-サイバー攻撃: 標的型攻撃とは、APTとは